Artículo de blog

- 8 minutos leídos

- Waseem Osman

- DMARC

Autenticación DANE: lo que deben saber los responsables de seguridad empresarial

Descripción general de la autenticación DANE:

- DANE impide que los atacantes utilicen certificados fraudulentos para interceptar el tráfico de correo electrónico

- DANE protege la capa de transporte, complementando DMARC de sustituirlo

- DANE requiere DNSSEC; sin él, el protocolo no puede funcionar de forma segura

- La carga operativa de DANE se debe a la rotación de claves, no a la renovación de certificados

- Los fallos de DANE son silenciosos por defecto; la supervisión de TLS-RPT es esencial

La autenticación de entidades con nombre basada en el DNS (DANE) es uno de los protocolos menos utilizados en la seguridad del correo electrónico empresarial.

La mayoría de las organizaciones se centran en la verificación del remitente y pasan por alto por completo la seguridad de la capa de transporte. Esto deja una vulnerabilidad importante: la posibilidad de que se produzcan ataques de tipo «hombre en el medio» (MitM), que pueden interceptar las comunicaciones por correo electrónico incluso cuando la autenticación del remitente se supera con éxito.

Qué aporta DANE a tu infraestructura de seguridad del correo electrónico

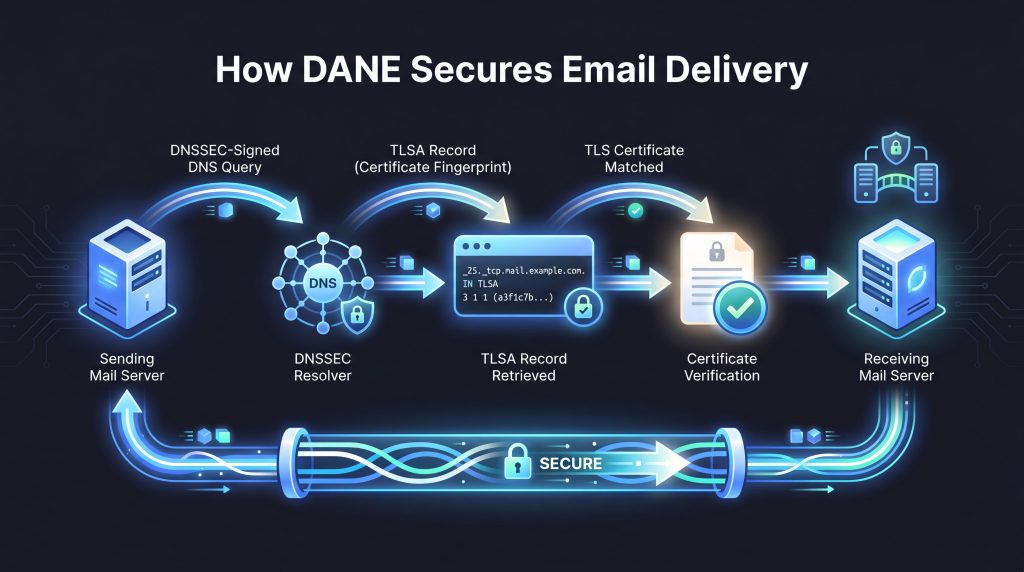

DANE permite a los propietarios de dominios publicar registros TLSA en su DNS que especifican qué certificados TLS están autorizados para un servicio concreto. Cuando se implementa correctamente, DANE impide que los atacantes utilicen certificados fraudulentos para interceptar el tráfico de correo electrónico entre servidores, incluso si han comprometido una autoridad de certificación (CA) u obtenido un certificado válido mediante ingeniería social.

A diferencia de DMARC, que se centra en la autenticación de mensajes, DANE protege la capa de transporte. Esto lo convierte en una tecnología complementaria, más que en una competidora. Tu DMARC puede autenticar correctamente a un remitente, pero sin DANE, ese mensaje autenticado podría seguir siendo interceptado y leído durante la transmisión.

DMARC los servidores receptores si un mensaje es legítimo basándose en la autenticación del remitente. DANE indica a los servidores receptores si la propia conexión TLS es legítima basándose en la autenticación del certificado. Ambos abordan diferentes vectores de ataque.

Por qué sigue siendo baja la implantación de DANE

Las especificaciones técnicas de DANE están bien definidas, pero las empresaslas se enfrentan varios obstáculos operativos, lo que puede ayudar a explicar su baja tasa de adopción.

Los requisitos previos de DNSSEC constituyen el principal obstáculo. Para funcionar de forma segura, DANE requiere la validación de DNSSEC, lo que significa que las empresas deben primero implementar mantenerlo en sus dominios de correo electrónico.

Muchas empresas aún carecen de una cobertura completa de DNSSEC, ya que lo consideran una carga operativa adicional en lugar de un control de seguridad fundamental. Sin una zona DNS totalmente firmada y una cadena de confianza completa, los servidores emisores que cumplen con la normativa ignoran los registros TLSA.

La gestión de certificados es el segundo aspecto importante a tener en cuenta, aunque es más complejo de lo que parece a primera vista.

La configuración DANE recomendada para SMTP es DANE-EE con SPKI y SHA-256, que se escribe así: 3 1 1. Tal y como se especifica en los RFC 7671 y RFC 7672, esta configuración fija la huella digital de la clave pública en lugar del certificado completo. Si renuevas tu certificado utilizando el mismo par de claves, no es necesario modificar tu registro TLSA.

La carga operativa surge al cambiar el par de claves. Cuando una empresa cambia a un nuevo par de claves, es necesario un periodo de transición: el nuevo registro TLSA debe publicarse y debe dejarse tiempo para que se propague antes de retirar el certificado antiguo. Si no se respeta este plazo, se pueden rechazar correos electrónicos legítimos.

Tomar la decisión de implementar

La implementación de DANE no es adecuada para todas las organizaciones. La decisión debe basarse en el riesgo, la preparación operativa y la infraestructura.

El riesgo es la primera consideración. Las empresas que gestionan comunicaciones confidenciales o que operan en sectores regulados tienden a considerar que las ventajas de DANE en materia de seguridad del transporte justifican los costes operativos adicionales. La vulneración de la CA es una amenaza real, y DANE la aborda directamente.

La preparación operativa es igualmente importante. implementación DANE implementación operaciones de DNS consolidadas, cobertura de DNSSEC y procesos de gestión del ciclo de vida de las claves. Las empresas que carezcan de estas capacidades deben subsanar esas deficiencias fundamentales antes de intentar la implementación.

La infraestructura es el último aspecto a tener en cuenta. Comprueba si los proveedores de correo electrónico en la nube gestionan DANE en tu nombre, si las puertas de enlace de seguridad pueden encargarse de la validación de DANE y si los sistemas de supervisión ofrecen una visibilidad adecuada de los modos de fallo específicos de DANE a través de TLS-RPT.

Supervisión de DANE en producción

Los errores de DANE son silenciosos por defecto. Cuando un servidor de envío no puede validar tu registro TLSA, aplaza o rechaza la entrega sin notificártelo necesariamente. TLS-RPT (RFC 8460) proporciona la visibilidad necesaria para detectar esto.

Los informes TLS-RPT incluyen tipos de fallos específicos de DANE; los más habituales son dane-policy-failure, lo que ocurre cuando la renovación de un certificado modifica el material de clave sin que se actualice la TLSA correspondiente. Estos informes detectan los fallos de DANE antes de que tus socios de envío empiecen a reporte problemas reporte .

Cómo se integra DANE en la infraestructura de correo electrónico existente

implementación tener en cuenta todos los componentes de su entorno —servidores de correo electrónico, puertas de enlace de seguridad, proveedores de servicios en la nube y servicios de terceros— y no solo infraestructura de envío principal.

Los proveedores de servicios en la nube plantean algunas consideraciones específicas. Los principales proveedores, como Microsoft Exchange Online, han implementado DANE en su propia infraestructura, lo que significa que las empresas que utilizan esos servicios se benefician de DANE en el correo electrónico entrante y que la gestión de los registros TLSA se lleva a cabo en su nombre.

La integración de las pasarelas de seguridad requiere una planificación minuciosa. Las empresas que utilizan pasarelas de correo electrónico seguras para el análisis de malware y el filtrado de contenidos necesitan que dichas pasarelas sean compatibles con DANE para evitar que se rompa la cadena de validación de certificados. Es posible que las pasarelas antiguas requieran actualizaciones o ser sustituidas para admitir DANE correctamente.

Cómo puede ayudarte Sendmarc

La gestión de TLS-RPT de Sendmarc ofrece a los equipos una visibilidad directa de los fallos en la capa de transporte, incluidos los errores específicos de DANE como dane-policy-failure, antes de que afecten a la capacidad de entrega.